Por Daniel Alonso Viña

Nunca he prestado demasiada atención a este tipo de sucesos. Cuando me llegó la noticia de que la empresa Colonial Pipeline había tenido que suspender el transporte de gasolina a través de sus oleoductos en el este de Estados Unidos, no le presté atención. El tema no parecía ni interesante ni trascendente para el futuro de nada. En ese país al otro lado del océano suceden cosas increíbles y la gente ni se inmuta; terremotos, atentados, huracanes, tiroteos arrasan lugares concretos de su geografía, pero al día siguiente la gente se levanta y va a trabajar como si nada hubiera pasado.

En este caso fue algo similar, los precios de la gasolina subieron hasta niveles similares a 2014, lo que dio lugar a unos días de pánico e imágenes de coches en fila y gente rellenando muchos bidones de gasolina que iban metiendo en el maletero de sus enormes cuatro por cuatro. Sin embargo, el drama no duró mucho: la intervención del FBI y las palabras de disculpa del grupo de hackers que perpetró el ataque devolvieron la situación a la normalidad. Unos días después, la noticia había desaparecido de los medios y todo volvía a la normalidad. Nunca le llegué a dar demasiada importancia, y parece que hice bien en no perder mi tiempo con investigaciones infructuosas.

Sin embargo, una semana después, mientras veía las noticias, me descubrí esperando a que hablasen más de ello. Quizás se debía al misterio inherente que exhala todo lo que tiene que ver con hackers haciendo cosas malas impunemente en el anonimato perfecto del ciberespacio, o a la extraña reacción de los hackers mismos, que habían pedido disculpas diciendo que su única intención era ganar dinero, no causar problemas a la sociedad. ¿Acaso aquellos hackers se consideraban buenos por extorsionar tratando de causar el menor daño posible? ¿Acaso pensaba yo que ellos eran buenos por ser tan comedidos en sus actos criminales? ¿Por qué se portaban así, tan recatadamente, cuando estaban protegidos por Rusia y por el anonimato? No conseguía quitarme de la cabeza, así que me senté al ordenador y tecleé en Google algo así como “What is Darkside”. Empecé a buscar información y pinchar links hacia páginas extrañas hasta sumergirme en las profundidades de internet como un minero cavando la tierra en busca de petróleo. Siempre que algo me llama la atención y trato de indagar más en el tema, pueden suceder una de estas dos cosas: o investigo durante media hora, me doy cuenta de que eso no va a ninguna parte y me voy a dormir, o empiezo a tirar del hilo y no me detengo hasta que me pican los ojos.

Aquel día, por cierto, encontré petróleo.

Lo primero que me sorprendió fue la forma que este grupo de hackers, reunidos bajo el nombre de Darkside, tenía de tratar a sus clientes. Todavía no me atrevo a llamarlo empresa o incluso startup, pero razones no faltan para aquellos que decidan darle ese nombre. Darkside, en contra de lo que se pueda pensar, no se dedicaba a atacar empresas al estilo “Robin Hood”, ellos simplemente proporcionaban un servicio a las personas que quisieran obtener dinero extorsionando a empresas. El servicio operaba desde Europa del Este, con ramificaciones en Rusia, donde apareció por primera vez en los foros de hackers de internet. Constaba de la infraestructura necesaria (ransomware, servicio de atención al cliente, ayuda para conocer a la empresa víctima y el precio a reclamar por la devolución de los datos, provisión de información) para que un tercero llevase a cabo la extorsión. Ellos sacan dinero del servicio ofrecido y el cliente se lleva la parte obtenida en la extorsión.

La empresa (admitámoslo, es una empresa) era conocida por su buen servicio al cliente y llevaba operativa desde hace tiempo, pero sus ataques no salían a la luz: a las empresas hackeadas no les interesaba informar ni de que habían tenido una brecha en su seguridad, ni de que habían pagado el rescate para recuperar los datos de sus clientes, que por un tiempo habían estado en manos de unos criminales. Los hackers querían que siguiera siendo así, ya que todo el mundo que debía conocerlos (los foros de hackers y criminales en internet) les conocía, mientras que el gran público ignoraba su existencia, por lo que no atraían la atención de los gobiernos y las grandes agencias de inteligencia. Además, con el objetivo preciso de no aparecer en los medios, tenían ciertas restricciones respecto al tipo de empresas que podían ser atacadas. En su página web, Darkside decía limitarse a grandes empresas, y prohibía a sus clientes lanzar ransomware a organizaciones de sectores como la sanidad, los servicios funerarios, la educación, el sector público y las organizaciones sin ánimo de lucro.

Sin embargo, este proyecto de ensueño que parecía destinado a monopolizar la industria de la extorsión con sus buenas prácticas y su extraña pero presente moral, se chocó contra un muro el 7 de mayo de 2021. Colonial Pipeline, empresa encargada de uno de los mayores oleoductos de Estados Unidos, suspendió el transporte de crudo a la parte este del país en cuanto supo del ciberataque a sus bases de datos, en contra de las previsiones de Darkside, que no esperaba una reacción tan contundente y notoria. Después de un silencio inicial por parte de la empresa, y ante la creciente incertidumbre, decidieron emitir un comunicado en el que se revelaba que la empresa había sido objeto de un hackeo, que ya habían contratado a una empresa de seguridad “de primera fila” para negociar con los hackers y que habían alertado a las fuerzas de seguridad del Gobierno de Estados Unidos “y otros organismos federales”.

Así comenzaban una serie de días fatídicos para Darkside, que se prodigaba en comunicados asegurando que su “objetivo es hacer dinero, no crear problemas para la sociedad”. Ante la creciente atención a su organización, actualizaron su blog, que entonces rezaba: “Somos apolíticos, no participamos en la geopolítica, no es necesario vincularnos con un gobierno definido y buscar otros motivos para nuestras acciones”.

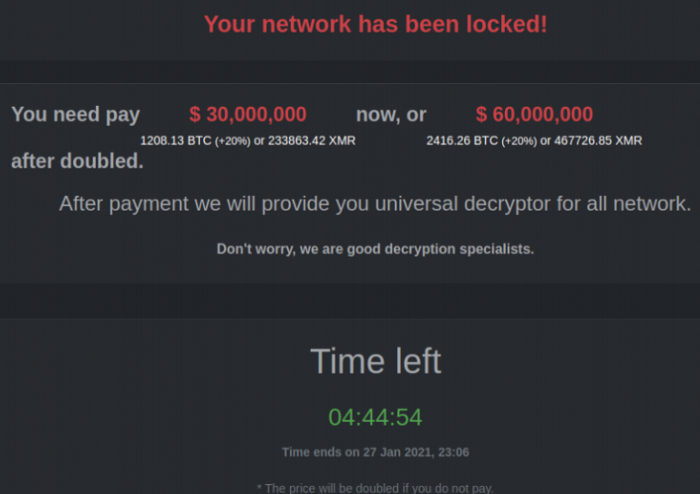

Trataban a sus víctimas con gran respeto, como si la extorsión fuese un asunto incómodo también para ellos, un trámite que no estaban contentos de hacer, pero que había que hacer nada menos. En las pantallas de los dispotivos hackeados, sobre el fondo negro aparecían unas palabras en rojo diciendo “Tu red ha sido bloqueada”, junto a dos cifras, que últimamente se hallaban en el rango de los millones de dólares, una el doble que la otra. Si el pago de 30 millones exigido a pagar en 24 horas (en un caso concreto esta era la cifra) no se producía, entonces esta cifra ascendía a 60 millones, a pagar en las siguientes 24 horas. Tras este primer contacto, se iniciaba una conversación entre la empresa víctima y Darkside, en el que se negociaba el precio a pagar para recuperar los datos. Normalmente, en los casos que he podido observar, el precio que se terminaba pagando era muy inferior al del comienzo, pero no por ello dejaba de tener al menos seis ceros delante. En el caso concreto de los 30 millones, la víctima ofrecía pagar 2,25 millones de dólares, a lo que Darkside contestaba con la obligación de pagar al menos 28,75 millones. Al final, la víctima se queja de que las negociaciones no han movido mucho el precio, pero DarkSide replica que la empresa puede afrontar fácilmente el pago. "No lo creo", escribieron. "No sois pobres y no sois niños, si la habéis cagado tenéis que afrontar las consecuencias". Al día siguiente, la empresa víctima contesta diciendo que ha conseguido la autorización para pagar 4,75 millones de dólares, y Darkside finalmente acepta rebajar la demanda a 12 millones de dólares. Al final, la empresa cede al pago del dinero con tal de recuperar los datos sin que se haga ninguna copia de ellos.

Algo similar a esto es lo que sucedió cuando Colonial Pipeline accedió al pago de 5 millones de dólares en bitcoins para recuperar sus datos y el control de sus terminales.

Esta situación, pese a lo que pueda parecer, está lejos de ser extraordinaria. Gracias a este escándalo se ha dado mayor visibilidad a un problema que acusa a ciudades y empresas en Estados Unidos desde hace años, y que se está volviendo cada vez más insoportable. Tras la intervención del FBI, Darkside cerró sus puertas (virtuales) y sus trabajadores huyeron con todo el dinero recaudado hasta ahora (unos 90 millones de dólares).

La industria del Ransomware

Esta empresa era la cara menos mala de una industria incipiente. Donaban dinero a organizaciones benéficas como Children International y The Water Project, que llegaron a recibir sendas donaciones de 10.000 dólares (aunque, como el dinero se obtuvo mediante actos criminales, esas organizaciones no pueden aceptarlo). Sin embargo, ellos parecían no darse cuenta y defendían a ultranza su carácter de negocio próspero sin ideologías y sin odios. “No importa lo malos que pienses que somos, nos satisface saber que ayudamos a cambiar la vida de alguien”, decían en el comunicado en el que anunciaban las donaciones.

Por otro lado, la cara malvada y podrida de esta industria, más numerosa y con menos escrúpulos, está destruyendo pequeños negocios, arruinando ciudades y sumiendo a los trabajadores del sector público de Estados Unidos en la amargura.

Una pregunta que surge a raíz de todo esto es ¿por qué Estados Unidos?,¿qué pasa con el resto de lugares? Si bien es cierto que no puedo contestar a estas preguntas, hay otras similares a las que sí puedo contestar, véase, ¿por qué no Rusia? y ¿por qué Rusia siempre parece estar involucrada de una forma u otra en todos estos ataques? En una entrevista para la CNBC, Michael Orlando, director en funciones del Centro Nacional de Contrainteligencia y Seguridad, dijo que los ataques de ransomware a infraestructuras críticas se elevan al nivel de amenaza a la seguridad nacional y que el aspecto de "refugio seguro" es una parte del enigma de ciberseguridad que el gobierno y el mundo empresarial tendrán que contrarrestar. "Sabemos que países como Rusia, China, Irán y otros crean refugios seguros para los hackers mientras estos no realicen ataques contra ellos”. Así es como estos países con una infraestructura mucho menos segura se libran de actualizar sus sistemas para ponerlos a prueba de robos y extorsión.

Y lo cierto es que esta nueva industria, que aumentó un 485% en 2020, está haciendo estragos en Estados Unidos al tiempo que los precios para el rescate no dejan de subir.

El periódico The New York Times se ha dedicado a contar muchas de estas historias.

Pero eso lo dejamos para otro día.

O mejor no, vamos a seguir, aunque no quede nadie para cuando haya llegado al final.

Hay tantos ejemplos que no sé cuál escoger. Audrey Sikes, secretaria municipal de Lake City, en Florida, estuvo digitalizando los archivos y papeles de una ciudad que se constituyó antes de la Guerra Civil (1865). Más de 100 años de registros municipales, desde ordenanzas hasta actas de reuniones, pasando por resoluciones y órdenes del día del Ayuntamiento, estuvieron casi un mes encerrados en el ciberespacio cuando en Julio de 2019 fueron secuestrados por piratas informáticos no identificados. Encriptaron los sistemas informáticos de la ciudad y exigieron más de 460.000 dólares de rescate.

Después de pagar el rescate en bitcoins, supusieron que en unos días todo volvería a la normalidad, pero no fue así. Semanas después de pagado el rescate, los teléfonos y el correo electrónico volvieron a funcionar, pero, a día de hoy, la ciudad todavía no había recuperado todos sus datos, los que Audrey Sikes había estado digitalizando durante años. “Es todo lo que hago”, dijo Sikes al reportero del NYTimes, “Esto nos retrasa años y años y años atrás”. Ahora los datos están allí perdidos, en las profundidades de la web, sin que exista posibilidad de reclamación por el penoso servicio realizado. Los hackers han desaparecido y sus huellas son difícilmente rastreables.

"Me vi de repente jubilado y no quería estarlo", dijo el Dr. William Scalf, uno de los dos médicos de Brookside, que cerró en abril tras no poder pagar para recuperar los archivos médicos en manos de unos piratas informáticos que le exigían 6.500 dólares.

La consulta médica que la doctora Shayla Kasel había construido a lo largo de 20 años en Simi Valley, California, se vio afectada el pasado agosto por un ransomware. Después de que su seguro de mala praxis la pusiera en contacto con un negociador de rescates y un experto forense, le dijeron que aunque pagara 50.000 dólares por cada una de las claves digitales que podían desbloquear sus diferentes servidores, sólo había un 15% de posibilidades de recuperar sus archivos. Sí, muchos hackers borran los datos cuando los capturan pero siguen pidiendo el rescate como si no lo hubieran hecho. Sólo cuando pagas te das cuenta del mal negocio que acabas de hacer.

La doctora Kasel cuenta que siguió operando durante unas semanas, atendiendo a los pacientes que pasaban por su puerta y registrando todo en papel. Pero al final decidió que no merecía la pena intentar reconstruir sus archivos y su negocio desde cero y arriesgarse a recibir demandas y multas. Cerró su consulta en diciembre después de incurrir en unos 55.000 dólares de gastos. "Lo más difícil después de 20 años fue decir de repente a los pacientes: 'Sí, lo dejo''', dijo la Dra. Kasel. "Fue una decisión agónica".

Las empresas y ciudades han empezado a contratar seguros contra este tipo de ataques, pero eso sólo hace que el negocio del ransomware prospere y que los precios de los rescates suban, ante un pago seguro. Las autoridades hablan de la necesidad de dejar de pagar estos rescates para frenar el desarrollo de esta industria en la sombra, pero cuando llega el momento decisivo, la mayoría de la gente acaba cediendo. En la mayoría de los casos, no pagar tiene un coste mayor que pagar el rescate. El alcalde de Atlanta declaró ante el Congreso de Estados Unidos que un ataque sufrido en la ciudad en el año 2018, cuando la ciudad se negó a pagar 51.000 dólares en demandas de extorsión, le ha costado hasta ahora 7,2 millones de dólares.

Todo esto tiene un toque trágico y desesperanzador.

¿Por qué? ¿Qué es lo que hace a este tipo de crimen tanto más vil que cualquier otro intento de robo o extorsión? Nadie corre peligro, no hay riesgo de que nadie salga herido de gravedad y lo único que se pierde es el dinero del rescate o el negocio. Sin embargo, hay algo que está profundamente mal en esta forma de crimen. Pero ¿qué es?

La distancia, me digo.

Internet crea un abismo tal entre el atacante y la víctima que todo se vuelve incomprensible, extraño, ajeno a la realidad, casi imposible de creer. Internet tiene un efecto extraño sobre el crimen, que gracias a las nuevas herramientas se convierte en un virus informático con capacidad para destruir vidas, y controlado desde lejos por un individuo que en ningún momento tiene que entrar en contacto con la víctima. Esa distancia acaba generando una noción de impunidad y suaviza la gravedad del asunto hasta el extremo. Entrar en un hospital con el arma en la mano y amenazar a los jefes con destruir su base de datos sino pagan un rescate no es lo mismo que hacerles llegar un mensaje desde algún lugar remoto de Rusia en el que se conmina a pagar a costa de perder los datos de todos los pacientes. La distancia convierte todo aquello en un problema técnico, un error, un simple trámite. O pagas, o te joden, así es la vida. El programa lo hace todo por el hacker, que en muchos casos sólo tiene que adquirirlo ya programado en la deep web. El programa desarrollado por otro tipo en otro lugar de Europa del Este se ejecuta con maestría sin necesidad de jefes y sin oportunidad de cambios, como un robot que ha sido programado para matar y que no conoce los sentimientos humanos. La distancia enrarece el ambiente, impide la empatía y devuelve el caos absoluto a la sociedad y a las personas, que no comprenden porque ellos y no otros, son las víctimas de todo este embrollo.

A estos ataques han sucumbido todo tipo de establecimientos y negocios: desde clínicas que tuvieron que cerrar al perder todos los datos de sus clientes ante la imposibilidad de pagar el rescate, hasta ciudades que se han visto ensombrecidas por la deuda del rescate, pasando por compañías multimillonarias que negocian en secreto un precio para recuperar los datos de sus clientes.

Al final, este tema que pensaba zanjar en unas cuantas palabras se ha convertido en todo un texto donde se han acumulado infinidad de pensamientos, y también algunos sentimientos escondidos entre líneas. Espero que ustedes hayan aprendido tanto como yo sobre un mundo que es invisible hasta que te estalla en la cara. Solo entonces paras y te preguntas ¿por qué nadie hace nada sobre esto? Si el crimen se escapa a las fronteras nacionales, la policía tiene que superar esas fronteras para proteger a sus ciudadanos de los criminales. Ese es el contrato social que nos convirtió en naciones. Le dimos al estado la potestad sobre la fuerza bruta para que a cambio nos protegiese, y ese debe ser su objetivo, aunque tenga que intervenir y amonestar a gobiernos rebeldes que no se avienen a las normas mínimas de convivencia necesarias para mantener la calma en el mundo tan abstracto y extraño que nos rodea.

El ciberespacio y sus cibercriminales han venido para quedarse, así que cuanto antes espabilemos, mejor.

Daniel Alonso Viña

18.6.21